Comment effacer à distance votre iPhone, iPad ou Mac après un vol

L’une des fonctionnalités les plus puissantes ajoutées à macOS et iOS il y a des années est Find My iPhone ainsi que iPad et Mac. Les services connectés à iCloud vous permettent de suivre les objets accidentellement égarés et de récupérer potentiellement les objets volés.

Après avoir activé le service sur votre appareil, vous pouvez utiliser Find My pour macOS, iOS ou iPadOS ou via iCloud.com pour effacer votre ordinateur, téléphone ou tablette, ou faire la queue la prochaine fois que votre appareil se connecte au signal Internet Erase. .

Les iPhones et iPads avec Secure Enclave et les Mac compatibles FileVault suppriment simplement la clé de chiffrement pour le stockage. Cela rend les données impossibles à récupérer. (Cela n’affectera pas vos sauvegardes locales ou iCloud, alors ne vous inquiétez pas.) Sur les Mac avec puce de sécurité T2 ou M1 Apple Silicium, le chiffrement de disque est toujours Permet à Secure Enclave de détruire immédiatement les clés de chiffrement de disque, même si FileVault est désactivé.

Enclave pré-sécurisée pour iPhone, iPad et Mac avec puce de sécurité T2 et La désactivation de FileVault prend plus de temps pour supprimer les fichiers car chaque octet de données doit être écrasé.

Si vous ne savez pas si votre iPhone, iPad ou Mac Intel dispose d’une Enclave sécurisée, consultez la liste Apple Disponible ici. Vous pouvez déterminer si FileVault est activé en accédant à l’onglet FileVault du volet de préférences Sécurité et confidentialité.

Comment nettoyer votre appareil

Apple Lorsque vous êtes sur le point d’effacer à distance votre Mac, vous êtes averti des conséquences.

IDG

Applea légèrement modifié le processus de son application native, mais iCloud.com a à peine souffert au fil des ans.

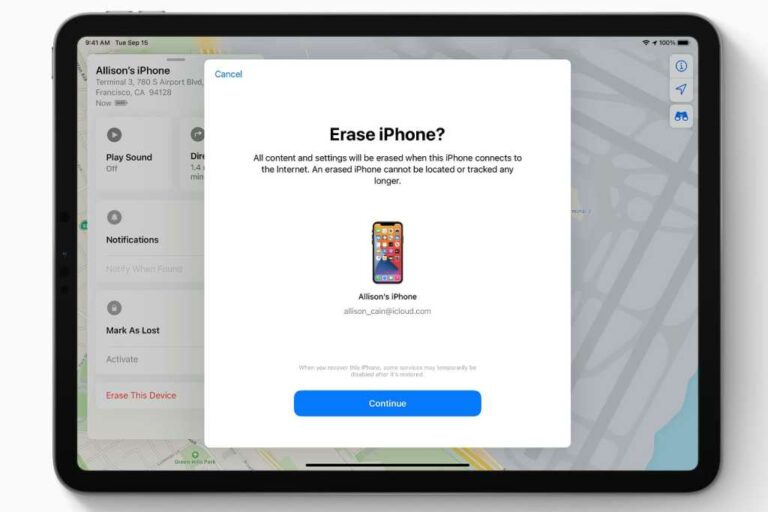

Sous macOS, iOS ou iPadOS, lancez l’application Localiser.Cliquez sur équipement puis cliquez sur Votre matériel. (Si le partage familial est activé, vous pouvez également afficher les appareils des membres de la famille.) Sur votre iPhone ou iPad, appuyez sur Essuyez cet appareil et suivez les instructions.Sur un Mac, cliquez avec le bouton droit sur l’appareil et sélectionnez Essuyez cet appareil.

En utilisant iCloud.com, connectez-vous à votre compte et cliquez sur le lien « Trouver un iPhone » – il n’y a pas de « mien » dedans. Si vous y êtes invité, saisissez à nouveau votre mot de passe iCloud. cliquez sur Atout l’équipement menu et sélectionnez votre matériel :

- Pour Mac, cliquez sur Effacer Mac Et suivez les invites ; vous remarquerez que le texte indique que « cela peut prendre un jour », un exemple du pire des cas d’un Mac avec un disque dur sur lequel FileVault n’est pas activé et qui n’a ni puce T2 ni puce M1 .

- Pour iPhone ou iPad, cliquez simplement sur Effacer l’iphone ou Effacer l’iPad.

Si l’appareil est connecté à Internet via n’importe quelle méthode qu’il peut utiliser (Wi-Fi, cellulaire, partage de connexion, … modem commuté), le Mac reçoit via les serveurs d’Apple. Dans les cas ci-dessus, le lecteur ou la mémoire flash devient presque immédiatement irrécupérable.

Effacer la commande par Apple, donc si l’appareil revient brièvement sur Internet, il s’effacera de lui-même. Une fois que votre appareil commence à effacer ses données, il ne peut plus être trouvé avec Find My.

Pour les appareils qui n’ont jamais été hors ligne ou placés dans un boîtier métallique, ils peuvent ne jamais revenir en ligne pour recevoir une commande d’effacement. Mais pour les iPhones, iPads et Mac avec Secure Enclave, il n’y a aucun moyen d’interagir avec les données stockées à moins que quelqu’un obtienne également le mot de passe. (Avec un Mac en cours d’exécution, une fissure est possible, mais peu probable ; pratiquement impossible si vous éteignez et activez FileVault.)

Find My vous permet d’afficher et de sélectionner tous vos appareils à diverses fins, y compris l’effacement.

Il peut être effacé, supprimant vos données en toute sécurité, puis le verrouillage d’activation entre en action dans le cadre de Find My. (Mac a des exigences supplémentaires.) Le verrouillage d’activation empêche un appareil effacé d’être configuré à nouveau sans connaître le mot de passe iCloud associé au compte avec Localiser activé.

Les groupes criminels ont apparemment trouvé des moyens de contourner le verrouillage d’activation, au moins dans certains cas, mais ces méthodes nécessitent toujours d’effacer l’appareil, de sorte que vos données restent inaccessibles.

L’avenir de l’effacement à distance ?

Je peux imaginer l’utilisation de Find My Network pour déclencher des effacements à l’avenir également.Actuellement, le système fonctionne entièrement comme un relais passif : trackers AirTag et la plupart Apple Les appareils peuvent diffuser leur emplacement via Bluetooth de manière soigneusement cryptée.Les Mac, iPhone et iPad compatibles Localiser mon réseau à proximité transfèrent ces données via Apple De cette façon, vous pouvez obtenir des mises à jour sur votre position sans que la partie qui la transmet sache qui vous êtes ou quel appareil transmet.

Mais les AirTags montrent la voie à un flux potentiel dans les deux sens.si Apple Assurez-vous que l’AirTag a voyagé avec vous et que vous n’en êtes pas le propriétaire, et vous verrez une boîte de dialogue sur votre iPhone ou iPad qui vous permettra de jouer un son. La commande est passée via Bluetooth.

Au fil du temps, si l’iPhone découvre un AirTag inconnu, il peut envoyer un signal pour inciter une action sur l’AirTag.

Le système de notification d’exposition au COVID-19 indique un système plus sophistiqué qui préserve la confidentialité, mais pourrait également passer à l’effacement des appareils.exister Apple et le système de notification conjoint de Google, votre smartphone enregistre tous les signaux Bluetooth spécialement formatés autour de vous et les conserve pendant un certain temps ; ceci est très similaire au signal de Find My Network Apple équipement.

Si quelqu’un près de chez vous reçoit un diagnostic COVID et entre un code fourni par son fournisseur de soins de santé dans son smartphone, l’identifiant Bluetooth crypté associé sera téléchargé dans la base de données tout Les appareils de votre région ou de votre pays sont périodiquement téléchargés et comparés à l’ID stocké.

Maintenant, pensez-y : et si vous pouviez signaler votre appareil comme volé et que vous vouliez qu’il soit retiré.Le signal sera ensuite distribué sous forme cryptée à tous Apple Matériel dans votre région ou région étendue. Si l’un de ces appareils reçoit un signal Bluetooth crypté correspondant, il peut transmettre une commande d’effacement cryptographique similaire. Les voleurs essaient de désactiver tous les réseaux sans fil sur l’appareil, mais le Bluetooth est souvent plus difficile à bloquer que le Wi-Fi ou le cellulaire.

Les protections autour de cela doivent être fortes, mais ce n’est pas exagéré – juste de grande envergure !

Cet article sur Mac 911 est en réponse à une question soumise par le lecteur Macworld Romy.

Demandez Mac 911

Nous avons compilé une liste des questions les plus fréquemment posées, ainsi que des liens vers des réponses et des colonnes : lisez notre super FAQ pour voir si votre question est couverte. Sinon, nous sommes toujours à la recherche de nouveaux problèmes à résoudre ! Envoyez votre e-mail à mac911@macworld.com, y compris les captures d’écran appropriées et si vous souhaitez utiliser votre nom complet. Toutes les questions ne recevront pas de réponse et nous ne répondrons pas aux e-mails ni ne fournirons de conseils de dépannage directs.